Events

Juniper Cyber Security Day

Juniper Networks เธฃเนเธงเธกเธเธฑเธ DataOne Asia (Thailand) เธเธนเนเธเธฑเธเธเธณเธซเธเนเธฒเธขเธเธฅเธดเธเธ เธฑเธเธเนเนเธเธเนเธเนเธฅเธขเธตเธเธฑเนเธเธเธณเธเนเธฒเธเธฃเธฐเธเธเธชเธฒเธฃเธชเธเนเธเธจเนเธฅเธฐเธฃเธฐเธเธเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเนเธเธเธเธฃเธเธงเธเธเธฃ เธเธฑเธเธเธฒเธเธชเธฑเธกเธกเธเธฒ Juniper Cybersecurity Day 2018 เธญเธฑเธเนเธเธเนเธเธงเนเธเนเธกเธเนเธฒเธเธ เธฑเธขเธเธธเธเธเธฒเธกเนเธเนเธเธญเธฃเนเนเธเนเธเธเธ เธนเธกเธดเธ เธฒเธเนเธญเนเธเธตเธขเนเธเธเธดเธเธดเธ เธเธฃเนเธญเธกเนเธเธเนเธเนเธฅเธขเธตเธฅเนเธฒเธชเธธเธเธชเธณเธซเธฃเธฑเธเนเธชเธฃเธดเธกเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเนเธเธขเธธเธ Multicloud เธเธถเนเธเธเธตเธกเธเธฒเธ TechTalkThai เนเธเนเธชเธฃเธธเธเธชเธฒเธฃเธฐเธเธตเนเธเนเธฒเธชเธเนเธเธเธญเธเธเธฒเธเธชเธฑเธกเธกเธเธฒเนเธงเนเธเธฑเธเธเธตเน (เธเธตเนเธกเธฒเธเธญเธเธเนเธฒเธงเธเธฒเธ : www.techtalkthai.com)

เธเนเธญเธกเธนเธฅเธเธทเธญเธซเธฑเธงเนเธเธชเธณเธเธฑเธเธเธญเธเธเธฒเธฃเธเธณ Digital Transformation

เธซเธฑเธงเนเธเธชเธณเธเธฑเธเธเธญเธเธเธฒเธฃเธเธณ Digital Transformation เธเธทเธญ “เธเนเธญเธกเธนเธฅ” เนเธฅเธฐเนเธเธทเนเธญเนเธซเนเธเนเธญเธกเธนเธฅเนเธเธขเธธเธเธเธดเธเธดเธเธฑเธฅเธเธตเนเธกเธตเธเธฃเธดเธกเธฒเธเธกเธซเธฒเธจเธฒเธฅเธชเธฒเธกเธฒเธฃเธเธชเนเธเธเนเธฒเธเนเธเธกเธฒเธเธเธฃเธฐเธเธเนเธเธฃเธทเธญเธเนเธฒเธขเนเธเนเธญเธขเนเธฒเธเธฃเธงเธเนเธฃเนเธงเนเธฅเธฐเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธข Network Infrastructure เธเธญเธเธญเธเธเนเธเธฃเธเธงเธฃเธเธฃเธฐเธเธญเธเธเนเธงเธขเธเธธเธเธชเธกเธเธฑเธเธดเธชเธณเธเธฑเธ 4 เธเธฃเธฐเธเธฒเธฃ เธเธทเธญ Automated, Open, Secure เนเธฅเธฐ High Performance เนเธซเธฅเนเธฒเธเธตเนเธเนเธงเธขเนเธซเน Network Infrastructure เธเธฃเนเธญเธกเธฃเธญเธเธฃเธฑเธเธเธฒเธฃเธเธขเธฒเธขเธฃเธฐเธเธเนเธฅเธฐเธเธฃเธดเธกเธฒเธเธเนเธญเธกเธนเธฅเธเธตเนเนเธเธดเนเธกเธเธถเนเธเนเธเธญเธเธฒเธเธเนเธเนเธญเธขเนเธฒเธเนเธฃเนเธเธตเธเธเธณเธเธฑเธ

“เธเนเธญเธกเธนเธฅเนเธกเนเธเธฐเธกเธตเธเธธเธเธญเธเธฑเธเธเน เนเธเนเธเนเธกเธตเนเธเธฉเธกเธซเธฑเธเธเนเธเนเธงเธขเนเธเนเธเธเธฑเธ เธขเธเธเธฑเธงเธญเธขเนเธฒเธเนเธเนเธ เธเธฒเธฃเธกเธฒเธเธถเธเธเธญเธเธเธเธซเธกเธฒเธขเธเธธเนเธกเธเธฃเธญเธเธเธงเธฒเธกเนเธเนเธเธชเนเธงเธเธเธธเธเธเธฅเธเธญเธเธชเธซเธ เธฒเธเธขเธธเนเธฃเธ (GDPR) เธเธตเนเนเธเธดเนเธเธเธฃเธฐเธเธฒเธจเนเธเนเธญเธขเนเธฒเธเนเธเนเธเธเธฒเธเธเธฒเธฃเนเธกเธทเนเธญเนเธเธดเธเธเธคเธฉเธ เธฒเธเธกเธเธตเนเธเนเธฒเธเธกเธฒ เธชเนเธเธเธฅเนเธซเนเธเนเธฒเธเธฃเธดเธฉเธฑเธเนเธเธเธฃเธดเธซเธฒเธฃเธเธฑเธเธเธฒเธฃเธเนเธญเธกเธนเธฅเนเธกเนเธเธตเนเธเธตเธขเธเธเธญ เธญเธฒเธเธเธณเนเธเธชเธนเนเธเธฒเธฃเธเนเธญเธเธฃเนเธญเธ เนเธชเธตเธขเธเนเธฒเธเธฃเธฑเธ เธซเธฃเธทเธญเธเธนเธเธเธญเธขเธเธญเธเนเธเน เธเธฒเธฃเธเธเธเนเธญเธเนเธฅเธฐเธเธธเนเธกเธเธฃเธญเธเธเนเธญเธกเธนเธฅเธเธถเธเนเธเนเธเธเธฃเธฐเนเธเนเธเธชเธณเธเธฑเธเธขเธดเนเธเนเธเธขเธธเธเธเธดเธเธดเธเธฑเธฅ” — เธเธธเธเธเธเธฒเธเธฃ เธเธธเธเธขเธฒเธเธเธนเธฅ เธเธนเนเธเธฑเธเธเธฒเธฃเธเนเธฒเธขเธงเธดเธจเธงเธเธฃเธฃเธกเธฃเธฐเธเธเธเธฒเธ Juniper Networks เธเธฅเนเธฒเธง

เนเธญเนเธเธตเธขเนเธเธเธดเธเธดเธเธซเธฑเธเธกเธฒเนเธเนเธฃเธฐเธเธ Cloud เธกเธฒเธเธเธถเนเธ เนเธเนเธฃเธฐเธเธเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธขเธฑเธเนเธกเนเธฃเธงเธกเธจเธนเธเธขเน

Simon Tong เธเธนเนเนเธเธตเนเธขเธงเธเธฒเธเธเนเธฒเธเธเนเธฒเธขเธเธฒเธข เนเธเธเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธข เธเธฒเธ Juniper Networks เธญเธญเธเธกเธฒเธญเธเธดเธเธฒเธขเธเธถเธเธเธฅเธชเธณเธฃเธงเธเธเธฒเธ Ovum เธเธฃเธดเธฉเธฑเธเธงเธดเธเธฑเธขเนเธฅเธฐเธเธตเนเธเธฃเธถเธเธฉเธฒเธเธฑเนเธเธเธณเธเธฒเธเธเนเธฒเธเนเธจเธฃเธฉเธเธเธดเธเธเธดเธเธดเธเธฑเธฅ เนเธเธตเนเธขเธงเธเธฑเธเนเธเธงเนเธเนเธกเธเธฒเธฃเธเธณเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเนเธเนเธเธญเธฃเนเธกเธฒเธเธฃเธฐเธขเธธเธเธเนเนเธเนเนเธเธญเธเธเนเธเธฃเนเธเนเธเธเธ เธนเธกเธดเธ เธฒเธเนเธญเนเธเธตเธขเนเธเธเธดเธเธดเธ เธเธถเนเธเธชเธฒเธกเธฒเธฃเธเธชเธฃเธธเธเธเธฃเธฐเนเธเนเธเธเธตเนเธเนเธฒเธชเธเนเธเนเธเน 5 เธเนเธญ เธเธฑเธเธเธตเน

- เธญเธเธเนเธเธฃเนเธเธ เธนเธกเธดเธ เธฒเธเนเธญเนเธเธตเธขเนเธเธเธดเธเธดเธเธกเธตเธเธฒเธฃเนเธเนเนเธเธฃเธทเนเธญเธเธกเธทเธญเธเนเธฒเธเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเนเธเนเธเธเธณเธเธงเธเธกเธฒเธ เนเธเนเธเธฒเธเธเธฒเธฃเธเธฃเธดเธซเธฒเธฃเธเธฑเธเธเธฒเธฃเนเธเธเธฃเธงเธกเธจเธนเธเธขเน

- เนเธเธฃเธทเนเธญเธเธกเธทเธญเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธเนเธฒเธเธกเธตเธซเธเนเธฒเนเธเธเธเธญเธฃเนเธเธชเธณเธซเธฃเธฑเธเนเธเนเธฒเธฃเธฐเธงเธฑเธเนเธฅเธฐเธเธดเธเธเธฒเธกเธเธฒเธฃเธเธณเธเธฒเธเนเธเนเธเธเธญเธเธเธฑเธงเนเธญเธ เนเธกเนเธกเธตเนเธเธฅเธเธเธญเธฃเนเธกเธเธฅเธฒเธเธเธตเนเนเธเนเธฒเธเธนเธฃเธฐเธเธเธเธฑเนเธเธซเธกเธ

- เธญเธเธเนเธเธฃเธเนเธญเธเนเธเธเธดเธเธเธฒเธฃเธเธฒเธฃเนเธเนเธเนเธเธทเธญเธ (Alerts) เธเธณเธเธงเธเธกเธฒเธเนเธเนเธเนเธฅเธฐเธงเธฑเธ เนเธเนเนเธเนเธเธตเนเธเธฃเธดเธเนเธฅเนเธงเธกเธฒเธเธฒเธฃเนเธเธกเธเธตเธเธฃเธดเธเนเธเธตเธขเธเธซเธขเธดเธเธกเธทเธญ

- เธเธฒเธฃเธซเธฑเธเนเธเนเธเนเธฃเธฐเธเธ Cloud เนเธเธ เธนเธกเธดเธ เธฒเธเนเธญเนเธเธตเธขเธเธฐเธงเธฑเธเธญเธญเธเนเธเธตเธขเธเนเธเนเนเธเธดเนเธกเธเธถเนเธเนเธเนเธเธเธณเธเธงเธเธกเธฒเธ เธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธเธฅเธฒเธขเนเธเนเธเธเธฃเธฐเนเธเนเธเธชเธณเธเธฑเธเธญเธฑเธเธเธฑเธเธเนเธเน

- เธญเธเธเนเธเธฃเธชเนเธงเธเนเธซเธเนเธเธถเนเธเธเธฒเธเธฒเธฃเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธเธฒเธเธเธนเนเนเธซเนเธเธฃเธดเธเธฒเธฃเธฃเธฐเธเธ Cloud เธเธถเนเธเธญเธฒเธเนเธกเนเธฃเธฑเธเธเธธเธกเนเธเธตเธขเธเธเธญ

“เนเธเธทเนเธญเนเธซเนเธฃเธฐเธเธเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเนเธเธขเธธเธ Multicloud เนเธเนเธเนเธเธฃเนเธเธขเธดเนเธเธเธถเนเธ เธเธกเนเธเธฐเธเธณเธงเนเธฒ เธเนเธฒเธขเธเธฃเธดเธซเธฒเธฃเธเธญเธเธญเธเธเนเธเธฃเธเธงเธฃเธเธชเธฒเธเธฃเธงเธกเธเธงเธฒเธกเธชเธฒเธกเธฒเธฃเธเธเนเธฒเธ Visibility เนเธฅเธฐ Control เธเธญเธ Security Infrastructure เธเธฑเนเธเธซเธกเธเนเธเนเธฒเธเนเธงเธขเธเธฑเธ เนเธเธทเนเธญเนเธซเนเธชเธฒเธกเธฒเธฃเธเนเธเนเธฒเธฃเธฐเธงเธฑเธเนเธฅเธฐเธเธฃเธดเธซเธฒเธฃเธเธฑเธเธเธฒเธฃเธเธฒเธเธจเธนเธเธขเนเธเธฅเธฒเธเนเธเน เธฃเธงเธกเนเธเธเธถเธเธเธฑเธเธเธเธชเธณเธซเธฃเธฑเธเธฅเธเธเธธเธเธเธฒเธเธเนเธฒเธเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธชเธณเธซเธฃเธฑเธ IaaS เนเธฅเธฐ PaaS เนเธเธดเนเธก เธเธตเนเธชเธณเธเธฑเธเธเธทเธญ เธเนเธญเธเธเธณเนเธซเนเธฃเธฐเธเธเธเธฃเธดเธซเธฒเธฃเธเธฑเธเธเธฒเธฃเธเนเธฒเธเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธกเธตเธเธงเธฒเธกเธเนเธฒเธข เนเธฅเธฐเธเธฑเธเธเธฑเธเนเธเนเธเนเธขเธเธฒเธขเนเธเนเธญเธขเนเธฒเธเธเธเนเธชเนเธเธเธเธงเธฒ” — Tong เธเธฅเนเธฒเธง

เธเธนเนเธเธตเนเธชเธเนเธเธชเธฒเธกเธฒเธฃเธเธเธฒเธงเธเนเนเธซเธฅเธเธฃเธฒเธขเธเธฒเธเธเธญเธ Ovum เธเธเธฑเธเนเธเนเธกเนเธเนเธเธตเน: https://apacjuniper.net/theshield/th/inside-asias-threat-alert-fatigue-epidemic/

เธเธงเธฒเธกเนเธเนเธเธชเนเธงเธเธเธธเธเธเธฅเนเธเนเธเนเธฃเธทเนเธญเธเธเธญเธเธเธธเธเธเธ เนเธกเนเนเธเนเนเธเนเธเธเธซเธกเธฒเธขเธซเธฃเธทเธญเธเนเธฒเธข IT

เธเธงเธฒเธกเนเธเนเธเธชเนเธงเธเธเธธเธเธเธฅเธซเธฃเธทเธญ Privacy เนเธเนเธเธเธฑเธเธซเธฒเธเธญเธเธชเธฑเธเธเธกเนเธเธขเธกเธฒเธญเธขเนเธฒเธเธขเธฒเธงเธเธฒเธ เนเธกเนเธงเนเธฒเธเธฐเนเธเนเธเธเธฒเธฃเนเธเธฃเธกเธฒเธเธฒเธขเธเธฃเธฐเธเธฑเธ เนเธเนเธฃเธฑเธเธเนเธญเธเธงเธฒเธกเนเธเธฉเธเธฒ เนเธญเธเธชเธฒเธฃเธเธเธญเธดเธเนเธเธญเธฃเนเนเธเนเธเนเธเธดเธเนเธเธขเธเนเธญเธกเธนเธฅเธชเนเธงเธเธเธธเธเธเธฅ เธชเธณเนเธเธฒเธเธฑเธเธฃเธเธฃเธฐเธเธฒเธเธเธเธดเนเธเนเธเธขเนเธกเนเธเนเธฒเธเธเธฒเธฃเธเธณเธฅเธฒเธข เนเธซเธฅเนเธฒเธเธตเนเธญเธฒเธเธเธณเนเธเธชเธนเนเธเธฒเธฃเธฅเธฐเนเธกเธดเธเธเธงเธฒเธกเนเธเนเธเธชเนเธงเธเธเธธเธเธเธฅเธซเธฃเธทเธญเนเธกเนเนเธเนเธเธฒเธฃเธเธฅเธญเธกเนเธเธฅเธเธเธฑเธงเธเธเนเธเธทเนเธญเธเนเธญเธญเธฒเธเธเธฒเธเธฃเธฃเธกเนเธฅเนเธงเนเธขเธเธเธงเธฒเธกเธเธดเธเนเธซเนเธเธนเนเธญเธทเนเธเนเธเน

เนเธเธทเนเธญเธเธธเนเธกเธเธฃเธญเธเธเธงเธฒเธกเนเธเนเธเธชเนเธงเธเธเธธเธเธเธฅเธเธญเธเธเธฃเธฐเธเธฒเธเธเธเธฒเธงเนเธเธข เนเธเนเธกเธตเธเธฒเธฃเธญเธญเธเธเธเธซเธกเธฒเธขเธเธตเนเนเธเธตเนเธขเธงเธเนเธญเธเธกเธฒเธซเธฅเธฒเธเธซเธฅเธฒเธขเธเธเธฑเธเธเธฑเนเธเนเธเนเนเธเธญเธเธตเธ เนเธกเนเธงเนเธฒเธเธฐเนเธเนเธ เธ.เธฃ.เธ. เธเนเธญเธกเธนเธฅเธเนเธฒเธงเธชเธฒเธฃเธเธญเธเธฃเธฒเธเธเธฒเธฃ เธ.เธจ. 2540, เธฃเธฐเนเธเธตเธขเธเธงเนเธฒเธเนเธงเธขเธเธงเธฒเธกเธฅเธฑเธเธเธญเธเธเธฒเธเธฃเธฒเธเธเธฒเธฃ เธ.เธจ. 2544, เธ.เธฃ.เธ. เธเธณเธซเธเธเธซเธฅเธฑเธเนเธเธเธเนเนเธฅเธฐเธงเธดเธเธตเธเธฒเธฃเนเธเธเธฒเธฃเธเธณเธเธธเธฃเธเธฃเธฃเธกเธเธฒเธเธญเธดเนเธฅเนเธเธเธฃเธญเธเธดเธเธชเนเธ เธฒเธเธฃเธฑเธ เธ.เธจ. 2549, เธเธฃเธฐเธเธฒเธจเธเธเธฐเธเธฃเธฃเธกเธเธฒเธฃเธเธธเธฃเธเธฃเธฃเธกเธเธฒเธเธญเธดเนเธฅเนเธเธเธฃเธญเธเธดเธเธชเน เธ.เธจ. 2553 เธซเธฃเธทเธญ เธ.เธฃ.เธ. เธงเนเธฒเธเนเธงเธขเธเธฒเธฃเธเธฃเธฐเธเธณเธเธดเธเธเธฒเธเธเธญเธกเธเธดเธงเนเธเธญเธฃเน เธ.เธจ. 2560 เธฅเนเธฒเธชเธธเธ เธเธฃเธฐเนเธเธจเนเธเธขเนเธเธฃเธตเธขเธกเธญเธญเธเธเธเธซเธกเธฒเธข เธ.เธฃ.เธ. เธเธธเนเธกเธเธฃเธญเธเธเนเธญเธกเธนเธฅเธชเนเธงเธเธเธธเธเธเธฅ เนเธฅเธฐ เธ.เธฃ.เธ. เธเธฒเธฃเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเนเธเนเธเธญเธฃเน เนเธฃเนเธงเน เธเธตเน เนเธเธทเนเธญเนเธซเนเธเธฒเธฃเธเธธเนเธกเธเธฃเธญเธเธกเธตเธเธงเธฒเธกเธฃเธฑเธเธเธธเธกเธกเธฒเธเธขเธดเนเธเธเธถเนเธ เนเธฅเธฐเธกเธตเธเธเธฅเธเนเธเธฉเธเธตเนเธเธฑเธเนเธเธเนเธกเธทเนเธญเธเธงเธฒเธกเนเธเนเธเธชเนเธงเธเธเธธเธเธเธฅเธเธนเธเธฅเธฐเนเธกเธดเธ

“เธเธฃเธฐเนเธเธจเนเธเธขเนเธกเนเนเธเนเธฅเนเธฒเธชเธกเธฑเธขเนเธเนเธฃเธทเนเธญเธเธเธฒเธฃเธเธธเนเธกเธเธฃเธญเธเธเธงเธฒเธกเนเธเนเธเธชเนเธงเธเธเธธเธเธเธฅ เนเธฃเธฒเธญเธญเธเธเธเธซเธกเธฒเธขเธกเธฒเธกเธฒเธเธกเธฒเธขเธเธฑเนเธเนเธเนเธญเธเธตเธ เนเธฅเธฐเธฃเนเธฒเธ เธ.เธฃ.เธ. เธเธธเนเธกเธเธฃเธญเธเธเนเธญเธกเธนเธฅเธชเนเธงเธเธเธธเธเธเธฅเธฅเนเธฒเธชเธธเธ เธซเธฅเธฒเธขเน เธชเนเธงเธเธเนเธกเธตเธเธงเธฒเธกเธเธฅเนเธฒเธขเธเธฅเธถเธเนเธฅเธฐเธชเธญเธเธเธฅเนเธญเธเธเธฑเธเธเธเธซเธกเธฒเธข GDPR เธเธญเธเธชเธซเธ เธฒเธเธขเธธเนเธฃเธ เนเธชเธเธเนเธซเนเนเธซเนเธเธงเนเธฒเธเธเธซเธกเธฒเธขเธเธญเธเนเธเธขเธเนเธเธฑเธเนเธเธตเธขเธกเธเธฑเธเธเธฒเธเธฒเธเธฒเธเธด เธญเธขเนเธฒเธเนเธฃเธเนเธเธฒเธก เธเธฒเธฃเธกเธตเธเธเธซเธกเธฒเธขเธญเธขเนเธฒเธเนเธเธตเธขเธงเธญเธฒเธเนเธกเนเนเธเธตเธขเธเธเธญ เธเธฃเธฐเธเธฒเธเธเธเนเธญเธเธเธฃเธฐเธซเธเธฑเธเธเธถเธเธเธงเธฒเธกเนเธเนเธเธชเนเธงเธเธเธธเธเธเธฅเนเธฅเธฐเธเธฒเธฃเธเธเธเนเธญเธเธชเธดเธเธเธดเนเธเธญเธเธเธเนเธญเธเธเนเธงเธข เนเธกเนเนเธเนเธเธฅเนเธญเธขเธเธฐเธฅเธฐเนเธฅเธขเนเธซเนเธเธนเนเธญเธทเนเธเธฅเธฐเนเธกเธดเธเธซเธฃเธทเธญเธเธณเนเธเนเธเนเนเธเธขเธกเธดเธเธญเธ” — เธเธธเธเธเธขเธฒ เธฅเธดเธกเธเธดเธเธเธด เนเธเนเธฒเธซเธเนเธฒเธเธตเนเธงเธดเนเธเธฃเธฒเธฐเธซเนเธฃเธฐเธเธเธเธญเธกเธเธดเธงเนเธเธญเธฃเน เธชเธณเธเธฑเธเธเธฃเธดเธซเธฒเธฃเนเธเธเนเธเนเธฅเธขเธตเธชเธฒเธฃเธชเธเนเธเธจ เธเธธเธฌเธฒเธฅเธเธเธฃเธเนเธกเธซเธฒเธงเธดเธเธขเธฒเธฅเธฑเธข เธเธฅเนเธฒเธง

เธเธฒเธฃเธเธณ Digital Transformation เธเนเธญเธเธเธณเธเธถเธเธเธถเธเธเธนเนเธชเธนเธเธญเธฒเธขเธธ

เธเธฃเธฐเนเธเธจเนเธเธขเธเธณเธฅเธฑเธเนเธเธดเธเธซเธเนเธฒเนเธเนเธฒเธชเธนเนเธขเธธเธ Thailand 4.0 เธเธตเนเธเธถเนเธเธซเธฅเธฒเธขเธญเธเธเนเธเธฃเธเนเธฒเธเธเธณเนเธเธเนเธเนเธฅเธขเธตเนเธฅเธฐเธเธงเธฑเธเธเธฃเธฃเธกเนเธซเธกเนเน เนเธเนเธฒเธกเธฒเธชเธเธฑเธเธชเธเธธเธเธเธฒเธฃเธเธณเนเธเธดเธเธเธธเธฃเธเธดเธเนเธฅเธฐเธชเธฃเนเธฒเธเธกเธนเธฅเธเนเธฒเธเธญเธเธเธฒเธฃเนเธซเนเธเธฃเธดเธเธฒเธฃ เธชเนเธเธเธฅเนเธซเนเธเธฑเนเธเธเธเธฑเธเธเธฒเธเนเธเธญเธเธเนเธเธฃเนเธฅเธฐเธเธนเนเธเธฃเธดเนเธ เธเธเนเธฒเธเธเนเธญเธเธเธฃเธฑเธเธเธฑเธงเนเธซเนเนเธเนเธฒเธเธฑเธเธขเธธเธเธเธดเธเธดเธเธฑเธฅ เธญเธขเนเธฒเธเนเธฃเธเนเธเธฒเธกเธเธฅเธธเนเธกเธเธนเนเธชเธนเธเธญเธฒเธขเธธ (เธขเธธเธ Baby Boomer) เธเธถเนเธเธกเธตเธเธงเธฒเธกเธเธธเนเธเนเธเธขเธเธฑเธเนเธเธเนเธเนเธฅเธขเธตเนเธกเนเธชเธนเธเธเธฑเธ เธญเธฒเธเธเธฒเธกเนเธเธเนเธเนเธฅเธขเธตเธชเธกเธฑเธขเนเธซเธกเนเนเธกเนเธเธฑเธ เธชเนเธเธเธฅเนเธซเนเนเธเธดเธเธเธฑเธเธซเธฒเธเนเธฒเธ Customer Experience เธเธฒเธกเธกเธฒเนเธเน

เธเธนเนเธชเธนเธเธญเธฒเธขเธธเนเธเธเธฑเธเธเธธเธเธฑเธเนเธฃเธดเนเธกเธซเธฑเธเนเธเนเธชเธกเธฒเธฃเนเธเนเธเธ เนเธเนเธเนเธฅเนเธ เนเธฅเธฐเนเธฅเนเธเธญเธดเธเนเธเธญเธฃเนเนเธเนเธเธกเธฒเธเธเธถเนเธ เนเธเนเธเธฒเธเธเธงเธฒเธกเนเธกเนเธเธธเนเธเนเธเธข เนเธกเนเธกเธฑเนเธเนเธเนเธเธเธฒเธฃเนเธเนเนเธเธเนเธเนเธฅเธขเธตเธชเธกเธฑเธขเนเธซเธกเน เธฃเธงเธกเนเธเธเธถเธเธเธฒเธฃเนเธกเนเธเธฃเธฒเธเธงเนเธฒเธเธฐเธเนเธญเธเธเธฃเธถเธเธฉเธฒเนเธเธฃเนเธกเธทเนเธญเธเธเธเธฑเธเธซเธฒ เธเธณเนเธซเนเธเธนเนเธชเธนเธเธงเธฑเธขเธเธเนเธเนเธเนเธซเธขเธทเนเธญเธเธญเธเธเธฒเธฃเธเนเธกเธเธธเนเธเธซเธฅเธญเธเธฅเธงเธเนเธเนเธเนเธฒเธข เธฃเธฒเธขเธเธฒเธเธเธฒเธ True Link เธฃเธฐเธเธธเธงเนเธฒ เนเธเธชเธซเธฃเธฑเธเธฏ เธเธฒเธฃเธเนเธกเธเธธเนเธเธซเธฅเธญเธเธฅเธงเธเธเนเธฒเธเธเธฒเธฃเนเธเธดเธเธเธตเนเนเธเธดเธเธเธฑเธเธเธนเนเธชเธนเธเธญเธฒเธขเธธเธเธตเนเธเนเธเธกเธนเธฅเธเนเธฒเธชเธนเธเธเธถเธ 1.2 เธฅเนเธฒเธเธฅเนเธฒเธเธเธฒเธเธเนเธญเธเธต เธเธฑเธเธเธฑเนเธเธญเธเธเนเธเธฃเนเธฅเธฐเธเธฃเธดเธฉเธฑเธเธเธงเธฃเธญเธญเธเนเธเธเธเธฃเธดเธเธฒเธฃเนเธฅเธฐเธฃเธฐเธเธเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเนเธซเนเนเธซเธกเธฒเธฐเธชเธกเธเธฑเธเธเธฅเธธเนเธกเธเธนเนเธชเธนเธเธงเธฑเธขเนเธซเธฅเนเธฒเธเธตเนเธเนเธงเธข เนเธกเนเนเธเนเธกเธธเนเธเนเธเนเธเนเธเนเธเธฅเธธเนเธกเธเธเธขเธธเธเนเธซเธกเนเนเธเนเนเธเธตเธขเธเธญเธขเนเธฒเธเนเธเธตเธขเธง

“เธชเธฑเธเธเธกเธเธนเนเธชเธนเธเธญเธฒเธขเธธเนเธกเนเนเธเนเธชเธดเนเธเธเธตเนเธเธงเธฃเธกเธญเธเธเนเธฒเธก เธเธฒเธฃเธญเธญเธเนเธเธเนเธญเธเธเธฅเธดเนเธเธเธฑเธเนเธเธเธฑเธเธเธธเธเธฑเธเนเธกเนเนเธเนเธเธณเธเธถเธเธเธถเธเธเธงเธฒเธกเธเนเธญเธเธเธฒเธฃเธเธญเธเธเธนเนเธชเธนเธเธงเธฑเธขเธกเธฒเธเธเธฑเธ เธเธฑเนเธเน เธเธตเนเธเธนเนเธชเธนเธเธงเธฑเธขเธเธณเธฅเธฑเธเธเธฅเธฒเธขเนเธเนเธเธเธฃเธฐเธเธฒเธเธฃเธเธฅเธธเนเธกเนเธซเธเนเนเธเธขเธธเธเธเธดเธเธดเธเธฑเธฅเนเธเนเธเนเธเธตเธขเธงเธเธฑเธ เนเธกเธทเนเธญเธเธนเนเธชเธนเธเธงเธฑเธขเธกเธตเธฃเธนเธเนเธเธเธเธฒเธฃเนเธเนเนเธเธเนเธเนเธฅเธขเธตเธเธตเนเนเธเธเธเนเธฒเธเธเธฒเธเธเธฅเธธเนเธกเธเธนเนเนเธเนเธงเธฑเธขเธญเธทเนเธเน เนเธฃเธฒเธเธถเธเธเธงเธฃเธญเธญเธเนเธเธเนเธญเธเธเธฅเธดเนเธเธเธฑเธเนเธซเนเนเธซเธกเธฒเธฐเธเธฑเธเธเธเธเธฅเธธเนเธกเธเธตเนเธเนเธงเธข” — เธเธฃ. เธเธดเธเธเธด เนเธเธฉเธฐเธงเธดเธชเธธเธเธเธดเน เธเธฃเธฐเธเธฒเธเธเธฃเธฃเธกเธเธฒเธฃเธจเธนเธเธขเนเธเธฃเธฐเธชเธฒเธเธเธฒเธเธเธฒเธฃเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเนเธเธเนเธเนเธฅเธขเธตเธชเธฒเธฃเธชเธเนเธเธจเธ เธฒเธเธเธฒเธฃเธเธเธฒเธเธฒเธฃ (TB-CERT) เธเธฅเนเธฒเธง

เธญเธฑเธเนเธเธเนเธเธเนเธเนเธฅเธขเธตเธเนเธฒเธเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธฅเนเธฒเธชเธธเธเธเธฒเธ Juniper Networks

เธ เธฑเธขเธเธธเธเธเธฒเธกเนเธเนเธเธญเธฃเนเนเธเธเธฑเธเธเธธเธเธฑเธเธเธนเธเธเธฑเธเธเธฒเนเธซเนเธกเธตเธเธงเธฒเธกเธเธฑเธเธเนเธญเธ เนเธขเธเธขเธฅ เนเธฅเธฐเธกเธตเนเธเธเธเธดเธเธซเธฅเธเนเธฅเธตเนเธขเธเธฃเธฐเธเธเธเธฃเธงเธเธเธฑเธเธเธตเนเธซเธฅเธฒเธเธซเธฅเธฒเธข เธชเนเธเธเธฅเนเธซเนเธซเธฅเธฒเธขเธญเธเธเนเธเธฃเธเธฑเนเธงเนเธฅเธเธเนเธฒเธเธชเธฃเธฃเธซเธฒเนเธเธเนเธเนเธฅเธขเธตเธเนเธฒเธเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธเธตเนเธฅเนเธณเธชเธกเธฑเธขเธเธตเนเธชเธธเธเนเธเธเนเธญเธเธเธฅเธฒเธเธกเธฒเธเธเธเนเธญเธเธฃเธฐเธเธเนเธเธฃเธทเธญเธเนเธฒเธขเธเธญเธเธเธ เธญเธขเนเธฒเธเนเธฃเธเนเธเธฒเธก เธเธฒเธฃเธกเธตเนเธเธเนเธเนเธฅเธขเธตเธเธตเนเธเธตเธเธตเนเธชเธธเธเธซเธฅเธฒเธขเน เนเธเธเธญเธฒเธเนเธกเนเนเธเนเนเธซเนเธเธฃเธฐเธชเธดเธเธเธดเธเธฅเธเนเธฒเธเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธเธตเนเธเธตเธเธตเนเธชเธธเธเนเธชเธกเธญเนเธ เนเธเธทเนเธญเธเธเธฒเธเนเธเธเนเธเนเธฅเธขเธตเนเธซเธฅเนเธฒเธเธฑเนเธเธเธณเธเธฒเธเนเธขเธเธเธฒเธเธเธฒเธเธเธฑเธเนเธฅเธฐเนเธกเนเธกเธตเธเธฒเธฃเนเธเธฃเนเธเนเธญเธกเธนเธฅ Intelligence เธฃเธฐเธซเธงเนเธฒเธเธเธฑเธ เธเธณเนเธซเนเธเธฒเธฃเธเธฃเธดเธซเธฒเธฃเธเธฑเธเธเธฒเธฃเนเธฅเธฐเธเธฒเธฃเนเธเนเธฒเธฃเธฐเธงเธฑเธเธเธณเนเธเนเธขเธฒเธ เธญเธฒเธเธเธณเนเธซเนเธเธฃเธงเธเธเธฑเธเนเธฅเธฐเธเธญเธเธชเธเธญเธเธเนเธญเธ เธฑเธขเธเธธเธเธเธฒเธกเนเธเนเธเนเธฒ เนเธฅเธฐเนเธกเนเธชเธฒเธกเธฒเธฃเธเธเธงเธเธเธธเธกเธเธงเธฒเธกเนเธชเธตเธขเธซเธฒเธขเนเธเนเธญเธขเนเธฒเธเธเธฑเธเธเนเธงเธเธเธต

เนเธเธทเนเธญเนเธซเนเธชเธฒเธกเธฒเธฃเธเธฃเธฑเธเธกเธทเธญเธเธฑเธเธ เธฑเธขเธเธธเธเธเธฒเธกเนเธเนเธเธญเธฃเนเนเธเธเธฑเธเธเธธเธเธฑเธเนเธเนเธญเธขเนเธฒเธเธฃเธงเธเนเธฃเนเธง เนเธกเนเธเธขเธณ เนเธฅเธฐเธญเธฑเธเนเธเธกเธฑเธเธด Juniper Networks เธเธถเธเนเธเนเธเธณเนเธชเธเธญ Unified Security Platform เธ เธฒเธขเนเธเนเนเธเธงเธเธดเธ Software-defined Secure Networking เธเธถเนเธเธเธชเธฒเธเธฃเธงเธกเธฃเธฐเธเธเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเนเธเนเธฒเนเธเธขเธฑเธเธฃเธฐเธเธเนเธเธฃเธทเธญเธเนเธฒเธขเธญเธขเนเธฒเธเนเธฃเนเธฃเธญเธขเธเนเธญ เธเนเธญเนเธซเนเนเธเธดเธเนเธเนเธเธฃเธฐเธเธ Ecosystem เธเธตเนเธกเธตเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเนเธเธเธเธนเธฃเธเธฒเธเธฒเธฃ เธเธตเนเธเธถเนเธเธเนเธญเธกเธนเธฅเธ เธฑเธขเธเธธเธเธเธฒเธกเธเธฐเธเธนเธเนเธเธฃเนเธฃเธฐเธซเธงเนเธฒเธเธเธฑเธ เนเธกเนเธงเนเธฒเธเธฐเนเธเนเธเธญเธธเธเธเธฃเธเนเนเธเนเธเนเธงเธดเธฃเนเธ เนเธเนเธ Router เธซเธฃเธทเธญ Switch, เธญเธธเธเธเธฃเธเนเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธญเธขเนเธฒเธ Firewall, IPS, Sandbox, เธญเธธเธเธเธฃเธเนเธเธฅเธฒเธขเธเธฒเธ เธซเธฃเธทเธญเนเธกเนเนเธเน Threat Intelligence เธเธ Cloud เธฃเธงเธกเนเธเธเธถเธเธชเธฒเธกเธฒเธฃเธเธเธฑเธเธเธฑเธเนเธเนเธเนเธขเธเธฒเธขเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธเธเธญเธธเธเธเธฃเธเนเธเธฑเนเธเธซเธกเธเนเธเนเธญเธขเนเธฒเธเธเธฃเธญเธเธเธฅเธธเธก

Unified Security Platform เธเธญเธ Juniper Networks เธเธฃเธฐเธเธญเธเธเนเธงเธข 5 เนเธเธฅเธนเธเธฑเธเธชเธณเธเธฑเธ เนเธเนเนเธเน

- Security Director: เธซเธฑเธงเนเธเธชเธณเธเธฑเธเธเธญเธ Unified Security Platform เธเธณเธซเธเนเธฒเธเธตเนเธเธฃเธดเธซเธฒเธฃเธเธฑเธเธเธฒเธฃ เนเธเนเธฒเธฃเธฐเธงเธฑเธ เนเธฅเธฐเธเธฑเธเธเธฑเธเนเธเนเธเนเธขเธเธฒเธขเธเนเธฒเธเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธเธเธญเธธเธเธเธฃเธเนเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธเธฑเนเธเธซเธกเธเนเธเธเธญเธฑเธเนเธเธกเธฑเธเธดเธเธฒเธเธจเธนเธเธขเนเธเธฅเธฒเธเธเนเธฒเธเธซเธเนเธฒเธเธญเธเนเธเธฅเนเธเธตเธขเธง

- Sky ATP: เนเธเธฅเธนเธเธฑเธ Advanced Threat Prevention เธเธ Cloud เธเธตเนเธเธชเธฒเธเนเธเธเธเธดเธ Machine Learning, Sandbox เนเธฅเธฐ Analysis เนเธเนเธฒเธเนเธงเธขเธเธฑเธเธชเธณเธซเธฃเธฑเธเธเธฃเธงเธเธเธฑเธ Advanced Persistent Threats, Advanced Malware เนเธฅเธฐ Ransomware เนเธเธขเนเธเธเธฒเธฐ เธเธฒเธฃเธฑเธเธเธตเธเนเธงเธขเธเธฅเธเธเธชเธญเธเธเธฒเธ ICSA เธเนเธงเธขเธญเธฑเธเธฃเธฒเธเธฒเธฃเธเธฃเธงเธเธเธฑเธเนเธกเนเธเธขเธณเธเธถเธ 98.9% เนเธเธเธเธฐเธเธตเนเธกเธต False Positive เนเธเธตเธขเธ 1.8% เนเธเนเธฒเธเธฑเนเธ

- Juniper ATP: เนเธเธฅเธนเธเธฑเธ Advanced Threat Prevention เนเธเธ On-premises เธชเธฒเธกเธฒเธฃเธเธเธฃเธงเธเธเธฑเธเนเธฅเธฐเธงเธดเนเธเธฃเธฒเธฐเธซเนเธ เธฑเธขเธเธธเธเธเธฒเธกเธฃเธฐเธเธฑเธเธชเธนเธเนเธเนเธญเธขเนเธฒเธเธฃเธงเธเนเธฃเนเธงเนเธเธตเธขเธ 15 เธงเธดเธเธฒเธเธตเนเธเธขเนเธเนเนเธเธเธเธดเธ Machine Learning เนเธฅเธฐ Behavior Analytics เธชเธฒเธกเธฒเธฃเธเธเธชเธฒเธเธเธฒเธฃเธเธณเธเธฒเธเธฃเนเธงเธกเธเธฑเธเธเธฅเธดเธเธ เธฑเธเธเนเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธเธฑเนเธเธเธณเนเธเนเธซเธฅเธฒเธเธซเธฅเธฒเธขเธขเธตเนเธซเนเธญ เธเนเธฒเธเธเธฒเธฃเธเธเธชเธญเธเนเธเธข ICSA เธเนเธงเธขเธญเธฑเธเธฃเธฒเธเธฒเธฃเธเธฃเธงเธเธเธฑเธเนเธกเนเธเธขเธณเธเธถเธ 100% เนเธเธเธเธฐเธเธตเนเธกเธต False Positive เนเธเธตเธขเธ 1.5% เนเธเนเธฒเธเธฑเนเธ

- Juniper Security Analytics: เนเธเธฅเธนเธเธฑเธ SIEM เธเธญเธ Juniper Networks เธเธตเนเนเธเนเธเธฃเธงเธเธฃเธงเธกเธเธดเธเธเธฃเธฃเธกเธเธตเนเนเธเธดเธเธเธถเนเธเธเธเธฃเธฐเธเธเนเธเธฃเธทเธญเธเนเธฒเธข เนเธฅเนเธงเธเธณเธกเธฒเธงเธดเนเธเธฃเธฒเธฐเธซเนเธเนเธฒเธเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเนเธเธทเนเธญเธชเธเธฑเธเธชเธเธธเธ Security Director

- Next-generation Security Services: เนเธเธฅเธนเธเธฑเธเธเนเธฒเธเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธญเธทเนเธเน เธเธญเธ Juniper เนเธเนเนเธเน Application Security, SSL Inspection, Intrusion Prevention, User Firewall เนเธฅเธฐ UTM

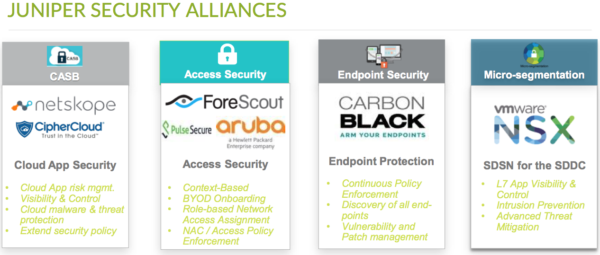

Unified Security Platform เธเธญเธเธเธฒเธเธเธฐเธเธฃเธดเธซเธฒเธฃเธเธฑเธเธเธฒเธฃเนเธเธฅเธนเธเธฑเธเธเธญเธ Juniper Networks เธเธฑเนเธเธซเธกเธเนเธเธเธเธนเธฃเธเธฒเธเธฒเธฃเนเธฅเนเธง เธขเธฑเธเธชเธฒเธกเธฒเธฃเธเธเธชเธฒเธเธเธฒเธฃเธเธณเธเธฒเธเธฃเนเธงเธกเธเธฑเธเนเธเธฅเธนเธเธฑเธเธฃเธฑเธเธฉเธฒเธเธงเธฒเธกเธกเธฑเนเธเธเธเธเธฅเธญเธเธ เธฑเธขเธเธฑเนเธเธเธณเธญเธทเนเธเน เนเธเนเธญเธขเนเธฒเธเนเธฃเนเธฃเธญเธขเธเนเธญ เนเธเนเธ CASB เธเธญเธ Netskope เนเธฅเธฐ CipherCloud, Access Security เธเธญเธ ForeScout เนเธฅเธฐ HPE Aruba, Endpoint Security เธเธญเธ Carbon Black เนเธเนเธเธเนเธ

เธเธนเนเธเธตเนเธชเธเนเธเนเธเธฅเธนเธเธฑเธเธเธญเธเธเธฒเธ Juniper Networks เธชเธฒเธกเธฒเธฃเธเธเธนเธฃเธฒเธขเธฅเธฐเนเธญเธตเธขเธเนเธเธดเนเธกเนเธเธดเธกเนเธเนเธเธตเน: https://apacjuniper.net/theshield/th

เธซเธฃเธทเธญเธเธดเธเธเนเธญเธเธนเนเธเธฑเธเธเธณเธซเธเนเธฒเธขเธญเธขเนเธฒเธเนเธเนเธเธเธฒเธเธเธฒเธฃเนเธเธเธฃเธฐเนเธเธจเนเธเธข DataOne Asia(Thailand) Co.,Ltd. เธญเธตเนเธกเธฅเน d1.info@d1asia.co.th เธซเธฃเธทเธญเนเธเธฃ 02-686-3000

เธชเธณเธซเธฃเธฑเธเธเธฃเธฐเธกเธงเธฅเธ เธฒเธเธเธดเธเธเธฃเธฃเธก เธเธนเนเธเธดเนเธกเนเธเธดเธกเนเธเนเธเธตเน: www.facebook.com/d1asia/